工作關係目前在維護一個大型網站,了解安全性至關重要。弱點掃描是一種關鍵的安全措施,它有助於識別和解決系統和應用程式中的弱點。本文深入探討弱點掃描的核心概念和工作原理,以及其與 OWASP Top 10

弱點掃描 滲透測試 有甚麼不同?

整理了以下的表格可以一目了然差異的地方,但本篇文章主要會圍繞在 弱點掃描 的介紹喔!

| 特徵 | 弱點掃描 (先) | 滲透測試 (後) |

|---|---|---|

| 目標 | 識別和評估系統和應用程序中的已知弱點。 | 做完「弱點掃描」後並且確保都修復弱點, 再來模擬攻擊者,嘗試穿越系統的各個層面, 才會有測試的意義 |

| 目的 | 發現已知弱點,如漏洞和配置問題。 | 做完「弱點掃描」後並且確保都修復弱點, 再來滲透測試系統的安全性,包括未知弱點和漏洞。 |

| 嚴重性 | 強調已知弱點的嚴重性和可能風險。 | 測試者試圖實際利用漏洞,無論其嚴重性。 |

| 執行方式 | 自動化工具,通常由安全專業人員操作。 | 人工測試,通常由專業的滲透測試人員。 |

| 測試範圍 | 主要關注已知漏洞的掃描,大多數自動執行。 | 測試者模擬真實攻擊,涵蓋更廣泛的風險。 |

| 技術深度 | 較淺的技術深度,無法檢測未知弱點。 | 更深入的技術深度,可發現未知漏洞。 |

| 頻率 | 可以定期執行,以持續監測系統安全性。 | 通常是定期執行,但不如弱點掃描頻繁。 |

| 價格 | 通常較低,因自動化工具和少量人工參與。 | 通常較高,因需要專業的測試人員和時間。 |

弱點掃描工作原理

了解弱點掃描是如何工作的對於確保數據和系統的安全至關重要。接下來,我們將討論弱點掃描的建議頻率以及為什麼需要定期掃描。

弱點掃描 vs OWASP Top 10

OWASP(Open Web Application Security Project)Top 10是關於網絡應用程式安全性的重要指南,它列出了最常見的網絡應用程式弱點。弱點掃描通常涉及檢測這些弱點,以確保您的應用程式不受到這些常見攻擊的威脅。弱點掃描工具可以幫助您識別和修復OWASP Top 10中列出的問題,例如跨站腳本(XSS)攻擊、SQL注入等。

為什麼需要定期弱點掃描 ?

為什麼我們需要定期進行弱點掃描呢?以下是一些關鍵原因:

- 即時發現弱點:定期掃描能夠及時發現新的弱點和漏洞,這有助於組織迅速採取措施來保護系統。

- 持續監控安全性:網絡環境總是在變化,新的威脅和弱點不斷出現。定期掃描可以確保系統保持最新的安全性。

- 合規性要求:許多安全合規性標準和法規要求組織定期進行弱點掃描,以確保符合法規要求。

- 風險管理:透過定期掃描,組織可以更好地管理風險,評估和解決潛在的風險。

弱點掃描的建議頻率

弱點掃描的建議頻率可以因組織的需求、系統的複雜性和風險評估而異,但通常可以遵循以下一般原則:

- 定期掃描:弱點掃描應該定期進行,以確保系統的安全性。這樣可以識別新的弱點和漏洞,並確保現有的弱點已經得到修復。

- 風險評估:頻率應該基於風險評估的結果而定。具有較高風險的系統和應用程式可能需要更頻繁的掃描,而較低風險的部分則可以較少。

- 系統變化:當系統架構、配置或應用程式發生變化時,應該進行掃描。這包括新增功能、更新、系統重建等變更。

- 關鍵業務事件:在關鍵業務事件之前或之後進行掃描是明智的,例如系統的重大更新或新的應用程式部署。

弱點掃描工具的種類

有多種不同類型的弱點掃描工具,包括主動和被動掃描工具。我們將討論這些工具的差異,以及何時選擇哪種工具。

主動掃描工具

- 漏洞掃描工具:這些工具設計用於主動掃描系統和應用程式,尋找已知的弱點和漏洞。一些常見的漏洞掃描工具包括:

- Nessus

- Qualys

- OpenVAS(免費/開源)

- Web應用程式漏洞掃描工具:專門用於檢測Web應用程式中的弱點和漏洞,以保護網站的安全。一些包括:

- Acunetix

- Burp Suite

- OWASP ZAP(免費/開源)

- 網絡掃描工具:用於掃描整個網絡,識別網絡設備和主機上的弱點。一些選項包括:

- Nmap(免費/開源)

- Rapid7 InsightVM

- Tenable.io

- 應用程式性能監控工具:雖然主要用於性能監控,但也可以檢測應用程式中的某些弱點。一些工具可能包括:

- New Relic

- AppDynamics

- Dynatrace

費用相關:

- 大多數商業漏洞掃描工具通常需要訂閱或購買許可證,其費用取決於功能和使用的範圍。價格可能會因供應商而異,並且根據您的需求而變化。

- 一些漏洞掃描工具提供免費的試用版或基本版本,但具有較少功能。例如,Nessus和Qualys提供基本的免費版本,但進階功能需要付費。

- 開源的漏洞掃描工具(如OpenVAS和OWASP ZAP)是免費的,可以在社區支援下使用,但它們可能需要更多的配置和自行管理。

- 網絡掃描工具的價格取決於掃描的規模和功能。商業工具通常收費,而免費/開源工具如Nmap則可以免費使用。

- 應用程式性能監控工具通常以不同的價位和計劃提供,具體價格取決於您需要的功能和應用程式監控的範圍。

在選擇合適的弱點掃描工具時,建議根據您的需求、預算和使用情境來評估不同的選項。確保您瞭解工具的定價結構以及它們的功能,以便做出明智的決策。

被動掃描工具:

被動掃描工具通常用於監控網絡流量,以檢測潛在的安全威脅和異常活動,而不會主動對系統進行掃描。以下是一些被動掃描工具的常見種類:

- 入侵檢測系統(IDS):入侵檢測系統是一種被動掃描工具,它監控網絡流量,以識別可能的入侵和攻擊行為。它可以分為兩類:基於簽名的IDS和基於行為的IDS。常見的IDS包括:

- Snort(免費/開源)

- Suricata(免費/開源) -商業IDS(例如Cisco Firepower)

- 入侵防禦系統(IPS):入侵防禦系統不僅可以檢測入侵,還可以採取主動措施以阻止入侵。它基本上是IDS的進階版本。常見的IPS包括:

- Palo Alto Networks

- Fortinet

- Check Point

- 網絡流量分析工具:這些工具不僅可以檢測入侵,還可以分析和視覺化網絡流量,以識別異常行為。一些包括:

- Wireshark(免費/開源)

- SolarWinds NetFlow Traffic Analyzer

- Splunk

- 應用程式安全性解決方案:某些應用程式安全性解決方案可以被動監控應用程式的安全性,以檢測攻擊和漏洞。例如,Web應用程式防火牆(WAF)可以在網絡流量中檢測Web應用程式攻擊。

費用相關:

- 入侵檢測系統(IDS)和入侵防禦系統(IPS)通常是商業產品,其價格取決於功能和規模。開源的IDS(如Snort和Suricata)提供免費版本,但有些商業特性需要付費。

- 網絡流量分析工具的價格因供應商而異,一些免費/開源工具如Wireshark可供使用,而其他商業工具則有不同的價格方案。

- 應用程式安全性解決方案(例如Web應用程式防火牆)的價格根據供應商、功能和性能而變化。

在選擇被動掃描工具時,需要考慮您的網絡和應用程式的需求以及預算。不同工具可能適合不同情境,並提供不同的功能,因此請仔細評估以滿足您的安全需求。

弱點掃描的報告內容

弱點掃描後,組織將獲得一份報告,其中包含了有關系統和應用程式安全性的寶貴資訊。這份報告通常包括以下內容:

- 識別的弱點和漏洞:報告列出了掃描期間識別的所有弱點和漏洞,包括其描述、嚴重性級別和受影響的系統或應用程式。

- 風險評估:通常,報告會對每個弱點進行風險評估,評估其對組織安全性的影響程度以及可能被利用的風險。

- 建議的解決方案:報告通常包含針對每個弱點的建議解決方案,這些解決方案可以是技術性的,如修補漏洞,也可以是操作性的,如加強訪問控制。

- 漏洞詳細訊息:報告提供了有關每個弱點的詳細訊息,包括其CVE(通用漏洞與漏洞)編號(如果有的話)、影響範圍和建議的操作。

- 報告摘要:通常,報告會包含一個簡要的摘要,用於快速瞭解掃描的結果和最重要的弱點。

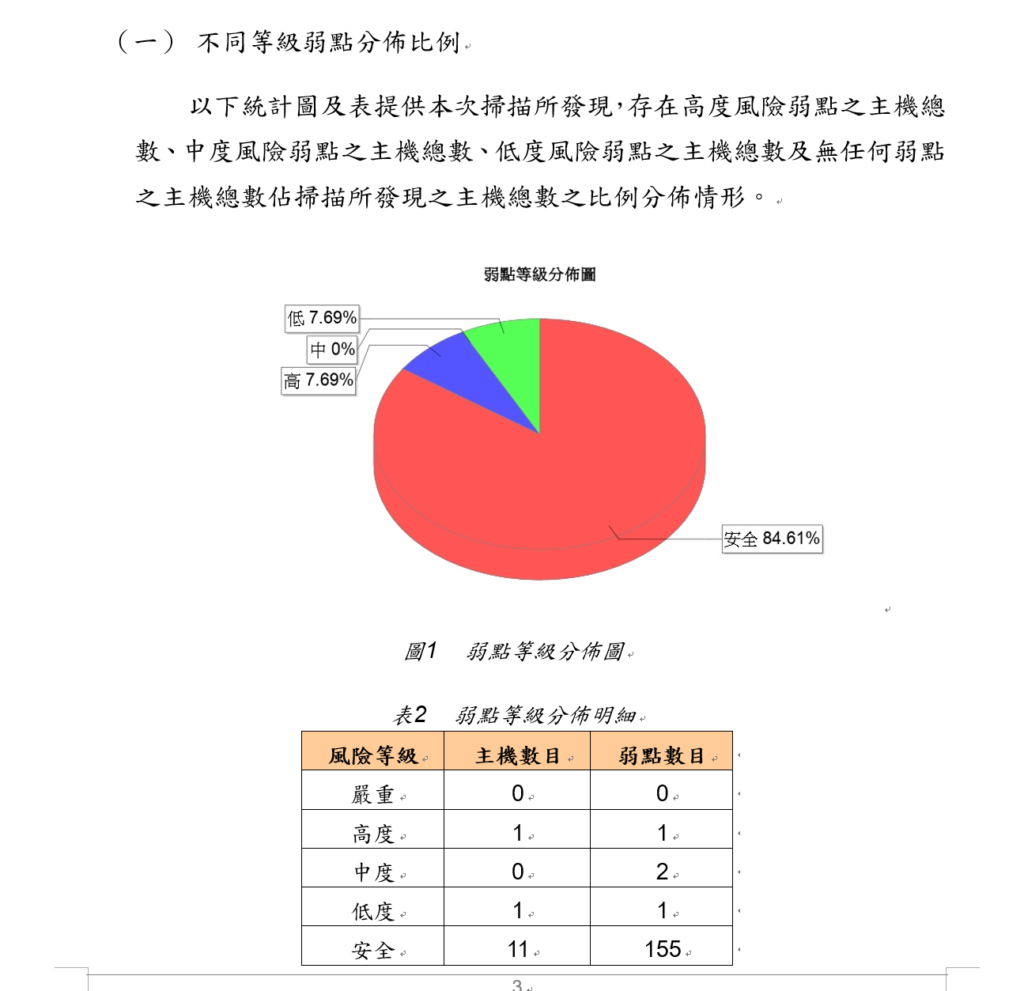

以這份掃描報告來說,分類為以下:

- 嚴重:屬重大漏洞的安全弱點,對系統有立即性威脅性。

- 高度:屬漏洞等級的安全弱點,對系統有高度威脅性。

- 中度:中度風險弱點,未提升至漏洞等級,觀察即可。

- 低度:低度風險弱點,威脅性甚低,可忽略。

- 安全:未發現弱點。

弱點掃描結束之後應該做甚麼?

一旦收到弱點掃描報告,組織應該採取以下後續作為:

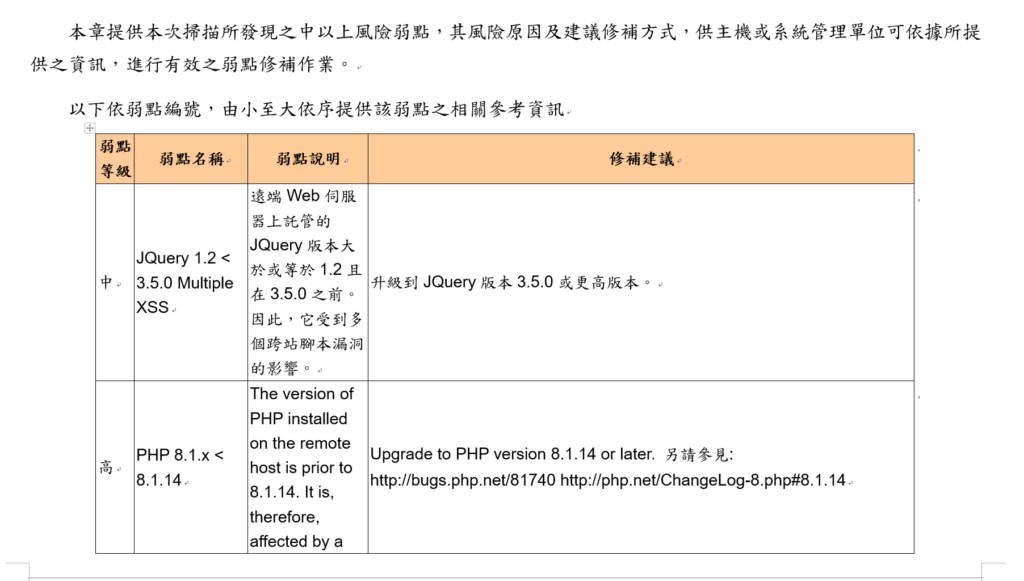

- 優先順序排序:首先,組織應該根據弱點的嚴重性和可能的風險來優先順序排列解決方案。嚴重性高的弱點應該優先處理。

- 修復漏洞:根據報告中的建議,組織應該開始修補或修復識別的漏洞。這可能需要升級軟件、安裝安全補丁、調整設置或採取其他措施。

- 重新掃描驗證:一旦漏洞得到解決,組織應該重新進行弱點掃描,以確保漏洞已經被修復。

- 文檔記錄:組織應該妥善記錄所有的弱點掃描結果、修復措施和重新掃描的結果。這有助於合規性要求的遵守和後續的審查。

- 持續監控:弱點掃描不應該僅僅是一次性的活動。組織應該建立一個持續監控的流程,以確保系統的安全性持續得到維護。

- 教育和培訓:組織應該提供安全教育和培訓,以提高員工對安全性的意識,並幫助他們避免對系統的安全性產生潛在風險。

弱點掃描通常會提供修補的有弱點等級及建議內容,我們應該遵循以上優先順序排序的並盡快修復。像我這份報告 PHP用的版本已經過舊了….(PHP 7.4) 就被掃出來,還有 JQuery 也是太舊了。

總之,弱點掃描報告提供了改進組織安全性的重要訊息,但僅有報告是不夠的。後續作為是實際解決弱點和確保系統安全性的關鍵步驟。組織應該積極處理報告中的漏洞,並建立持續的安全措施來應對不斷變化的威脅。